网络图

Alauda Security Service 中的网络图可为你的环境中的部署、网络流量和网络策略提供高级和详细的可见性。你可以使用它来了解工作负载通信、检查已观察到的流量和潜在流量,并评估网络策略覆盖范围。

Alauda Security Service 会分析每个受保护集群中的网络策略,显示哪些部署可以相互通信,并突出显示对外部网络的访问。它还会跟踪正在运行的部署及其流量模式。

网络图中的实体

内部实体

内部实体表示部署与私有地址空间中一个 IP 地址之间的连接,如 RFC 1918 所定义。更多详情请参见“涉及内部实体的连接”。

外部实体

外部实体表示部署与私有地址空间之外的一个 IP 地址之间的连接,如 RFC 1918 所定义。更多详情请参见“网络图中的外部实体和连接”。

网络组件

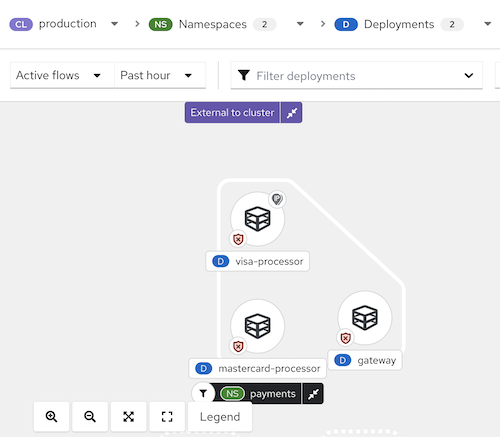

在当前 UI 中,顶部控件包括:

- CL:集群范围

- NS:命名空间范围

- D:部署范围

- 管理 CIDR 块

- 网络策略生成器

- 活动流

- 过去一小时

- 显示选项

- 图例

请先选择一个集群,然后再通过命名空间和部署缩小视图范围。如果未选择任何命名空间,在你至少选择一个命名空间之前,页面可保持在 Nothing to render yet 状态。选择命名空间后,图会渲染可见的命名空间和部署节点,并通过 Filter deployments 字段启用部署过滤。

重要: 当前 UI 提示此版本与

AdminNetworkPolicy (ANP)、BaselineAdminNetworkPolicy (BANP)或 CNI 特定的网络资源不兼容。如果存在这些资源,隔离标签和生成的网络策略可能会被错误表示。

网络流量

网络图支持两种流量可视化方式:

- 活动流量:显示所选命名空间或部署的已观察到的实时流量。你可以调整所显示数据的时间范围。

- 非活动流:显示由网络策略允许的潜在流量,帮助你识别为了实现更严格隔离而可能需要额外策略的位置。

在当前图视图中,选择如 cert-manager 这样的命名空间时,会在所选时间窗口中渲染该命名空间节点及其相关部署和内部实体。

网络策略

你可以查看所选组件的现有策略,或识别没有策略的组件。网络图还支持通过 Network policy generator 进行策略生成和模拟工作流。

你可以与网络图交互,以查看项目的更多详细信息,并执行诸如将网络流量添加到你的基线之类的操作。

图 1 网络图示例

使用网络图的提示

- 打开图例,了解用于命名空间、部署和连接的符号。

- 根据当前视图,使用显示选项控件显示或隐藏图注。

- Alauda Security Service 会检测网络流量变化,例如节点加入或离开。当检测到变化时,会出现通知并显示可用更新的数量。单击通知可刷新图。

在当前图例中,图解释了以下可见类别:

- 节点类型,包括 Deployment 和 External CIDR block

- 命名空间类型,包括 Filtered namespace、Related namespace 和 Related namespace grouping

- 部署类型,包括 Filtered deployment

- 部署徽标,包括:

- Anomalous traffic detected

- Connected to external entities

- Isolated by network policy rules

- All traffic allowed (No network policies)

- Only has an ingress network policy

- Only has an egress network policy

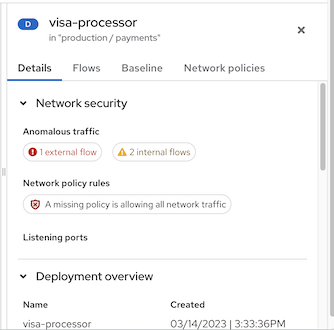

当你在图中单击某个项目时,带有可折叠部分的侧边图表会显示该项目的详细信息。你可以检查:

- 部署

- 命名空间

- 外部实体

- CIDR 块

- 外部组

侧边图表会根据你的选择显示相关信息。项目名称旁边的 D 或 NS 标签(例如,“visa-processor”)表示它是部署还是命名空间。以下是部署的侧边图表示例:

图 2 部署侧边图表示例

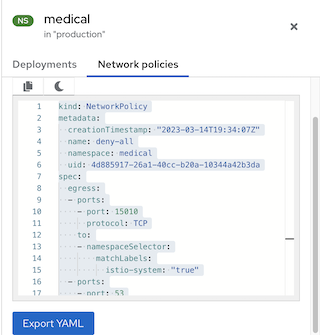

查看命名空间时,侧边图表可能包含搜索字段、部署上下文,以及所选范围可用的网络策略相关信息。

图 3 命名空间侧边图表示例

内部实体的场景

内部实体连接的常见场景包括:

- 接受连接的部署(服务器)发生 IP 地址变更或被删除,而客户端仍尝试访问它

- 部署与 orchestrator API 通信

- 部署使用网络 CNI 插件进行通信(例如,Calico)

- Sensor 重启,导致 IP 地址与历史部署的映射被重置(例如,当 Sensor 无法识别历史实体的 IP 地址或现有实体的历史 IP 地址时)

- 涉及未由 orchestrator 管理的实体的连接(有时显示为 outside the cluster),但使用了 RFC 1918 定义的私有地址空间中的 IP 地址

内部实体会用图标标识。单击 Internal entities 可显示这些实体的流量。

查看命名空间中的部署详情

要查看命名空间中部署的详细信息:

- 在 Alauda Security Service 门户中,转到 Network Graph,然后从下拉列表中选择你的集群。

- 单击 Namespaces 列表,并使用搜索字段查找命名空间,或选择单个命名空间。

- 单击 Deployments 列表,并使用搜索字段查找部署,或选择要在网络图中显示的单个部署。

- 在网络图中,单击某个部署以查看信息图表。

- 查看所选部署可用的部署详情、已观察到的流量信息、基线相关上下文或网络策略相关信息。

Kubernetes NetworkPolicy 资源使用标签来选择 pod,并定义允许的 ingress 和 egress 流量规则。Alauda Security Service 会直接在网络图中发现并显示这些信息。

查看网络策略

要查看网络策略:

- 在 Alauda Security Service 门户中,转到 Network Graph,然后从下拉列表中选择你的集群。

- 单击 Namespaces 列表并选择单个命名空间,或使用搜索字段查找命名空间。

- 单击 Deployments 列表并选择单个部署,或使用搜索字段查找部署。

- 在网络图中,单击某个部署以查看信息图表。

- 在所选部署或命名空间的详情区域中,查看可用的网络安全摘要信息,包括:

- 网络中是否存在用于控制 ingress 或 egress 流量的策略

- 你的网络是否缺少策略,因此允许所有 ingress 或 egress 流量

- 当所选资源暴露网络策略数据时,打开可用的策略详情或 YAML 视图。

管理 CIDR 块

你可以在网络图中指定自定义 CIDR 块,或配置自动发现的 CIDR 块的显示方式。

要管理 CIDR 块:

- 在 Alauda Security Service 门户中,转到 Network Graph,然后选择 Manage CIDR blocks。

- 你可以:

- 切换 Auto-discovered CIDR blocks,以在网络图中隐藏或显示自动发现的 CIDR 范围。

- 通过输入 CIDR name 和 CIDR address 添加自定义 CIDR 块,然后单击 Add CIDR block。

- 单击 Update configuration 保存更改,或单击 Cancel 在不保存的情况下退出。

注意: 隐藏自动发现的 CIDR 块会应用于所有集群,而不仅仅是当前选定的集群。